حماية

-

نصائح تكنولوجية

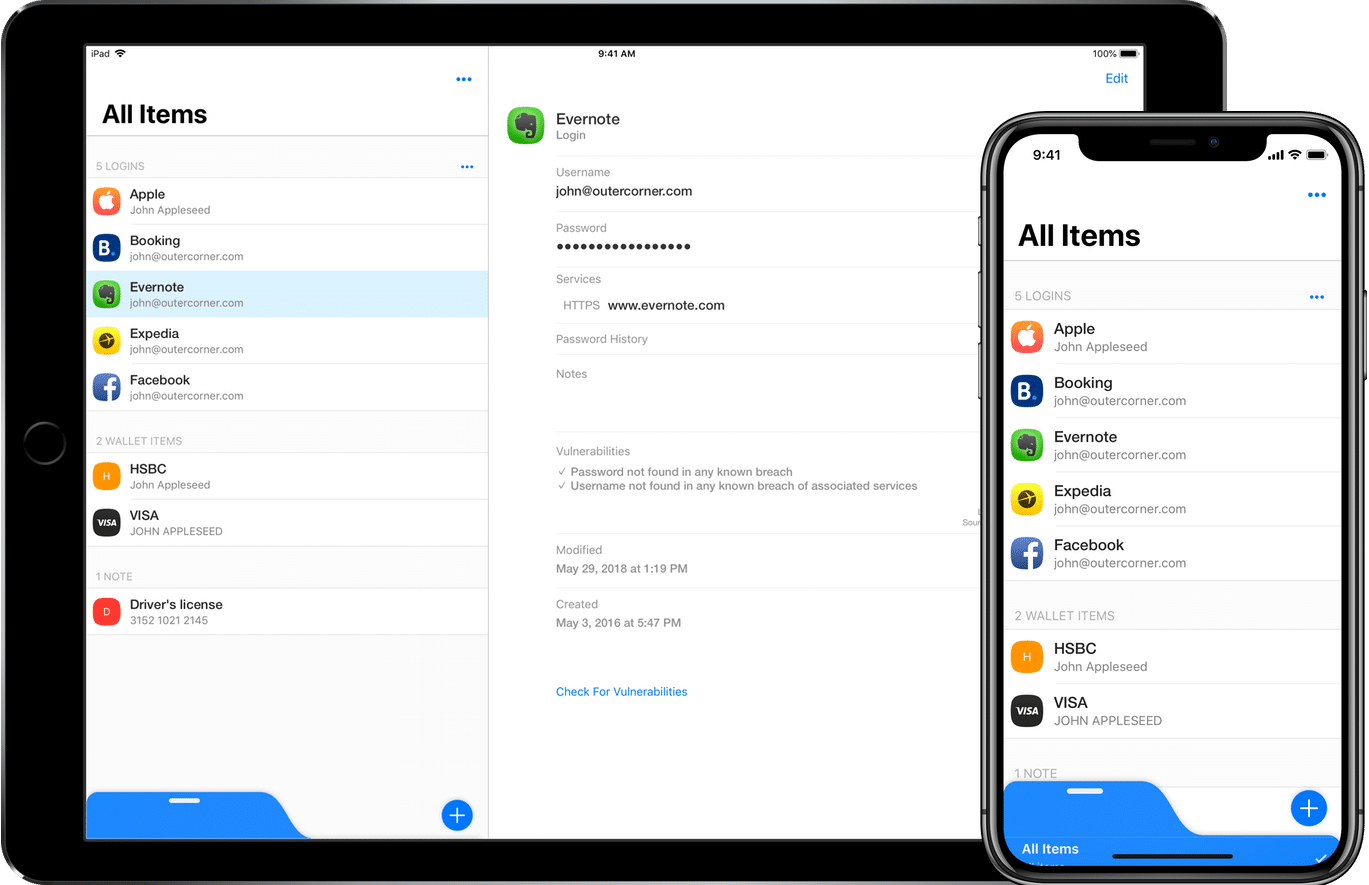

5 تطبيقات تسهل عليك إدارة كلمات المرور

تسببت كثرة الخدمات والمواقع والتطبيقات في زيادة الحاجة لاستخدام العديد من كلمات المرور، وهذا ما يجعل غالبية المستخدمين يتخلون عن…

-

نصائح تكنولوجية

5 أجهزة لتتبع اللياقة البدنية مناسبة للأطفال

أصبح الأطفال في الآونة الأخيرة أكثر تركيزًا على اهتمامات مثل: مشاهدة التلفاز، وممارسة ألعاب الفيديو، وغيرها من أشكال الترفيه الأقل…

-

نصائح تكنولوجية

كيفية استخدام أدوات فايرفوكس لحماية خصوصيتك

يوفر متصفح (فايرفوكس) Firefox عددًا من الأدوات للمساعدة في حمايتك من التتبع عن طريق ملفات تعريف الارتباط التابعة للطرف الأول…

-

الأخبار التقنية

BZfuture يقدم عروضًا وتخفيضات على برامج الحماية الشهيرة

في السنوات الأخيرة ، ظهرت العديد من هجمات الإنترنت والفيروسات على الإنترنت ، وعادةً ما يتم إخفاؤها في عملية مستمرة…

-

منوعات تقنية

13 طريقة تتيح لأصحاب المشاريع حماية شركاتهم

في ظل تطور التكنولوجيا، فإن تقنيات المتسللين تتطور أيضًا، وهو ما يشكل ضغطًا هائلًا على المؤسسات من أجل تحديث تدابير…

-

الأمن الإلكتروني

كيف تحمي بياناتك الشخصية في عام 2019

ما تزال الأخبار المتعلقة بخروقات البيانات تظهر بشكل شبه يومي، ويبدو أن الأمور لن تتغير في أي وقت قريب. وبالرغم…

-

الأمن الإلكتروني

أمن الاتصالات في روسيا يحتاج إلى مساعدة أجنبية

يحتاج مشغلو الاتصالات في روسيا إلى استخدام التكنولوجيا الأجنبية للامتثال لقانون بشأن تخزين البيانات، والذي يشترط على المشغلين تخزين محتوى المكالمات…

-

أخبار الإنترنت

شركات التكنولوجيا تجتمع مع مسؤولي الاستخبارات لمناقشة التدخل الروسي

اجتمعت عدد من الشركات الأكثر نفوذًا في صناعة التكنولوجيا مع مسؤولي الاستخبارات في الولايات المتحدة خلال الشهر الماضي لمناقشة الاستعدادات…

-

الأمن الإلكتروني

اعتماد WPA3 كمعيار الأمان الجديد للشبكات اللاسلكية

حصل أمان الشبكات اللاسلكية على أكبر ترقية له خلال أكثر من عقد من الزمن، إذ قامت منظمة Wi-Fi Alliance، وهي…

-

دراسات وتقارير

مشجعو مونديال كأس العالم عرضة للهجمات السيبرانية

ظهرت العديد من التحذيرات المتعلقة بسلامة زوار كأس العالم 2018 في روسيا المتحمسين للاستمتاع بمباريات كرة القدم، بما في ذلك…