خبير أمن معلومات يطالب الشركات بتبني أساليب الخداع الإلكتروني لتضليل المهاجمين وتعطيل هجمات الفدية

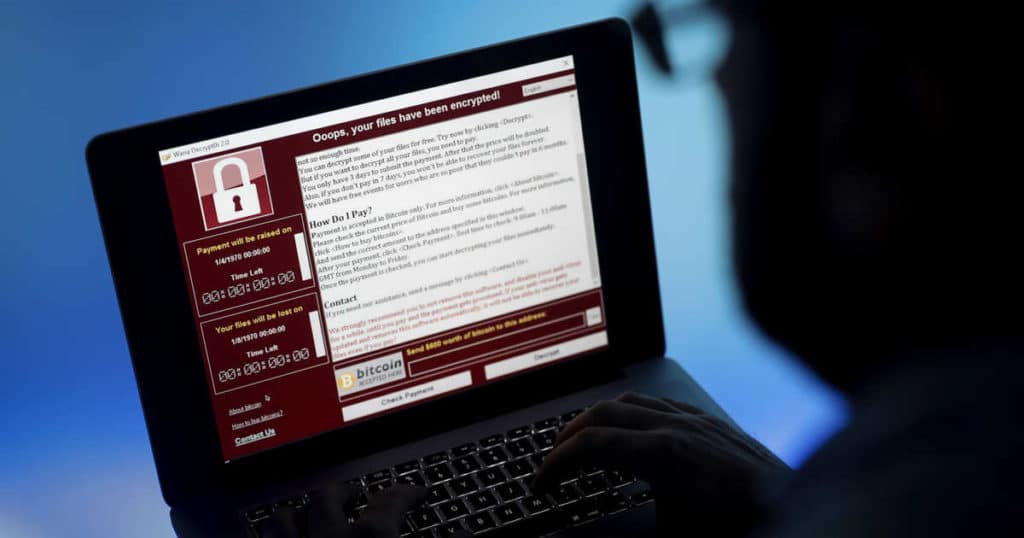

طالب خبير أمن معلومات القطاع الصحي والقطاعات الأخرى باتخاذ خطوات فورية في أعقاب هجمات الفدية المعروفة باسم “وانا كراي” WannaCry التي حدثت أخيرًا، وتضرر بسببها أفراد وجهات في مختلف أنحاء العالم، حاثًا الشركات على تبني تقنية حديثة مصممة لتعطيل هجمات الفدية الإلكترونية، تعتمد على صنع أفخاخ وأساليب خداع الإلكتروني لتضليل المهاجمين.

وأوضح راي كافيتي نائب رئيس شركة “أتيفو نتوركس” Attivo Networks في الشرق الأوسط وتركيا وأفريقيا والمختصة في الدفاع والأمن السيبراني وتقنيات الخداع الإلكتروني، أن القطاع الصحي البريطاني تضرر من الهجمات الأخيرة، حيث أن الهجمات لم تحظر فقط وصول الأطباء إلى ملفات المرضى، بل أجبرت أيضًا غرف الطوارئ على تحويل الأشخاص الذين يحتاجون إلى رعاية صحية عاجلة.

وقال كافيتي: “يبدو أن البرمجيات الخبيثة التي تقف وراء هذا الهجوم تستغل نقطة ضعف في برنامج مايكروسوفت ويندوز يفترض أن قامت وكالة الأمن القومي الأمريكي بتحديدها لاستخدامها في أغراض جمع المعلومات الخاصة بها، وجرى تسريبها مؤخرًا إلى شبكة الإنترنت”.

وعن كيفية مواجهة تلك الهجمات، قال كافيتي: “هناك حلول في السوق اليوم يمكنها عزل هجمات الفدية على الفور عقب محاولة المهاجم الدخول إلى الشبكة، وجرى اختبار التقنيات الدفاعية التفاعلية الخاصة بشركة أتيفو في معاملها ونجحت هذه التقنيات في إبطاء عملية التشفير 25 مرة”. وأضاف أن “حلول شركتنا الشبكية لهجمات الفدية تبدأ بتوفير مستشعر الحركة الذي يحذر المؤسسة من المهاجمين الذين يحاولون تشفير محرك الأقراص أو استغلال نقطة ضعف كتلة رسالة الخادم لدى ويندوز، حيث يتم إعداد محركات الأقراص كمحركات مرتبطة بالشبكة وتصميمها بتقنية ذات درجة عالية من التفاعلية لجذب المهاجمين للأصول الزائفة عوضًا عن محركات الأقراص الحقيقية، وهذا الحل يبطئ ويصد هجمات الفدية من خلال خداع المهاجمين ليتوهموا النجاح، وتشتيت انتباههم وشغلهم عن الأصول الحقيقية”.

وأكد أن جذب انتباه مهاجمي الفدية يقدم لمؤسسات الأمن الإلكتروني الوقت الكافي للاستجابة وعزل النظام المصاب عن الشبكة ومنع انتشار الهجمات، مشددًا على أهمية التقنية الحديثة المصممة لتعطيل هجمات الفدية الإلكترونية والتي تعتمد على صنع أفخاخ وأساليب خداع الإلكتروني لتضليل المهاجمين، ووصفها بالدقيقة.

ونبه إلى أنه يمكن للتقنية المعتمدة على مطابقة التوقيعات والأنماط الشكلية أن تفوت الأنواع الجديدة من هجمات الفدية، وحتى التنبيهات فغالبًا ما تضيع فيما يبدو أنه تنبيه حميد، وتضيع وسط العديد من بيانات السجلات.

ونصح كافيتي بتطبيق الآليات التي تتعرف على الهجمة في مراحل مبكرة، حيث يتم إشعار الشركات التي تستخدم تقنية الخداع الإلكتروني بأي اختراقات داخل الشبكة ويتم تزويدها بأدوات لتسريع الاستجابة للحوادث الإلكترونية، كما أنه عند حدوث الخروقات، تعمل تقنية الخداع على أتمتة احتواء النظام المصاب.