كاسبرسكي: تعرض نحو 40% من أجهزة الحاسب الصناعية لهجوم إلكتروني

في مؤتمر ومعرض الجمعية الدولية للأتمتة في دولة الإمارات العربية المتحدة لعام 2017 ISA UAE Automation Conference and Exhibition 2017 الذي سيعقد في أبوظبي خلال المدة بين 16 إلى 17 أيار/مايو 2017، ستناقش كاسبرسكي لاب أهمية توفير الحماية الأمنية لأنظمة التحكم الصناعية ICS.

ووفقًا للنتائج التي توصل إليها تقرير كاسبرسكي لاب، بعنوان “مشهد التهديدات لأنظمة الأتمتة الصناعية في النصف الثاني من عام 2016” تبين أن هناك ما يتراوح من اثنين إلى خمسة أجهزة حاسب متعلقة بالبنية التحتية التقنية للمؤسسات الصناعية، في المتوسط، قد واجهت هجمات إلكترونية في النصف الثاني من عام 2016.

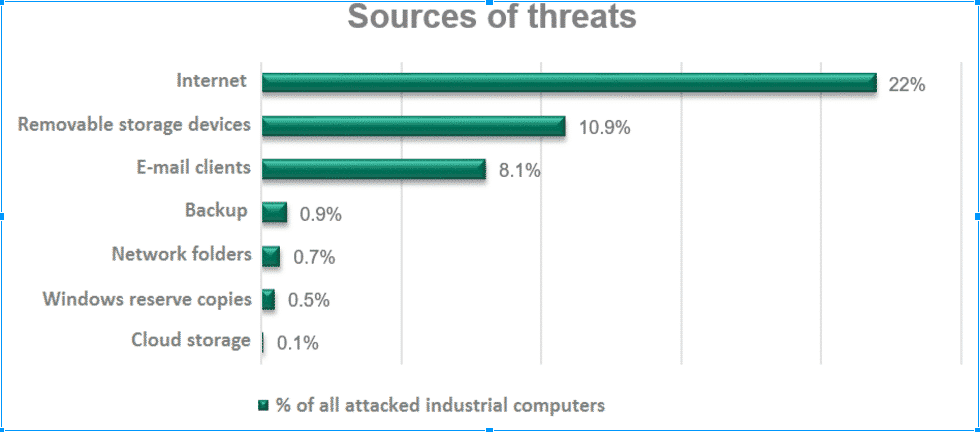

وارتفعت نسبة أجهزة الحاسب الصناعية التي تعرضت للهجوم من ما يزيد عن 17% في تموز/يوليو 2016 إلى ما يزيد عن 24% في كانون الأول/ديسمبر 2016، وكانت أهم ثلاثة مصادر للإصابة هي الإنترنت، وأجهزة التخزين القابلة للإزالة، ومرفقات البريد الإلكتروني الخبيثة والنصوص المضمنة في رسائل البريد الإلكتروني.

ومع تزايد تكامل التقنية مع شبكات المؤسسات الصناعية، يوجه المزيد من مجرمي الإنترنت انتباههم إلى المؤسسات الصناعية كأهداف محتملة. ومن خلال استغلال الثغرات الأمنية في الشبكات والبرامج المستخدمة من قبل هذه المؤسسات، يمكن للمهاجمين سرقة المعلومات المتعلقة بعملية الإنتاج أو حتى إيقاف عمليات التصنيع، مما يؤدي إلى كارثة تقنية ذاتية داخل تلك الشبكات.

ومن أجل معرفة مدى انتشار تلك التهديدات، أجرى فريق الاستجابة لحالات الطوارئ الخاصة بالأنظمة الصناعية في كاسبرسكي لاب أبحاثا حول المشهد الإلكتروني الذي تواجهه أنظمة التحكم الصناعية ICS.

واكتشف خبراء كاسبرسكي لاب أنه في النصف الثاني من 2016 تم حظر تنزيلات البرمجيات الخبيثة والدخول على صفحات التصيد الإلكتروني على شبكة الإنترنت في أكثر من 22% من أجهزة الحاسب الصناعية، وهذا يعني تقريبيًا، أن جهاز حاسب واحد من كل خمسة أجهزة حاسب على الأقل قد تعرض لمرة واحدة إلى خطر الإصابة أو سرقة بيانات تسجيل الدخول الشخصية عبر الإنترنت.

لا تملك أجهزة الحاسب المكتبية الخاصة بالمهندسين والمشغلين الذين يتعاملون مباشرة مع أنظمة التحكم الصناعية ICS إمكانية الدخول المباشر على شبكة الإنترنت بسبب القيود المفروضة على شبكة التقنية التي توجد فيها، ومع ذلك، هناك مستخدمون آخرون يمكنهم الدخول المتزامن إلى شبكة الإنترنت وأنظمة التحكم الصناعية ICS.

ووفقًا لأبحاث كاسبرسكي لاب، يمكن لأجهزة الحاسب هذه – التي يفترض استخدامها من قبل مسؤولي النظم والشبكات والمطورين ومهندسي تكامل أنظمة الأتمتة الصناعية والمقاولين من الأطراف الثالثة من الغير الذين يتصلون بشبكات التقنية مباشرة أو عن بعد – الاتصال بحرية بشبكة الإنترنت لأنها ليست مرتبطة بشبكة صناعية واحدة فقط ذات القيود الكامنة فيها.

ولا تعد شبكة الإنترنت المصدر الوحيد الذي يهدد الأمن الإلكتروني لأنظمة التحكم الصناعية ICS، إذ رصد الباحثون في شركة كاسبرسكي لاب تهديدًا آخر يتمثل في الخطورة الناشئة عن أجهزة التخزين القابلة للإزالة المصابة. فخلال فترة البحث، أظهرت 10,9% من أجهزة الحاسب التي تستخدم برامج أنظمة التحكم الصناعية ICS أو المتصلة بأجهزة حاسب تستخدم تلك البرامج آثارًا للبرمجيات الخبيثة عندما كانت متصلة بأحد أجهزة التخزين القابلة للإزالة.

وتم حظر مرفقات البريد الإلكتروني الخبيثة والنصوص المضمنة داخل رسائل البريد الإلكتروني على 8.1% من أجهزة الحاسب الصناعية، وتحتل تلك المرفقات والنصوص المركز الثالث من بين التهديدات والأخطار المحتملة. في معظم الحالات، استخدم المهاجمون رسائل البريد الإلكتروني الخاصة بالتصيد لجذب انتباه المستخدم والتمويه على الملفات الخبيثة المرسلة. وتم نشر البرامج الخبيثة في معظم الأحيان في شكل مستندات باستخدام برنامج أوفيس وملفات PDF. لقد استخدم المهاجمون تقنيات مختلفة لضمان أن الأفراد يقومون بتحميل واستخدام البرمجيات الخبيثة على أجهزة الحاسب الخاصة بالمؤسسة الصناعية.

ووفقًا لبحث كاسبرسكي لاب، فإن البرمجيات الخبيثة، التي تشكل تهديدًا كبيرًا للشركات في جميع أنحاء العالم، تمثل خطرًا أيضًا على المؤسسات الصناعية. وهذا يشمل برامج التجسس وبرامج التسلل من “الباب الخلفي” أو backdoors وبرامج تسجيل ضربات لوحة المفاتيح keyloggers والبرمجيات الخبيثة المالية، وبرامج الفدية الخبيثة ransomware وبرامج هجمات مسح الملفات wipers. كما يمكن لهذه البرامج أن تشل تمامًا سيطرة المؤسسة على أنظمة التحكم الصناعية ICS أو يمكن استخدام كل منها للهجمات الموجهة، ويمكن حدوث تلك الهجمات الموجهة بسبب خصائص التشغيل الداخلية التي تتيح للمهاجمين الكثير من فرص التحكم عن بعد.

وقال يفجيني جونشاروف، رئيس قسم الدفاع عن البنية التحتية الحيوية في كاسبرسكي لاب: “يظهر لنا تحليلنا أن الاعتقاد الراسخ بعزل شبكات التقنية عن الإنترنت لم يعد مجديًا بعد الآن. يشير ارتفاع التهديدات الإلكترونية لمرافق البنية التحتية المهمة إلى أنه يجب تأمين أنظمة التحكم الصناعية ICS بشكل صحيح لحمايتها من البرامج الخبيثة داخل وخارج المؤسسات، ومن المهم أيضا أن ندرك أنه وفقا لملاحظاتنا، فإن الهجمات تبدأ دائما بالأفراد لأنهم أضعف حلقة في أي حماية”.

وشملت النتائج الأخرى من تقرير كاسبرسكي لاب بعنوان “مشهد التهديدات لأنظمة الأتمتة الصناعية في النصف الثاني من عام 2016” أنه كان كل هجوم رابع موجّه قامت كاسبرسكي لاب باكتشافه في عام 2016 يستهدف أهدافًا صناعية. وتم الكشف عن نحو 20,000 عينة مختلفة من البرمجيات الخبيثة في أنظمة الأتمتة الصناعية التي تنتمي إلى أكثر من 2000 عائلة مختلفة من البرامج الخبيثة.

كشفت كاسبرسكي لاب عن 75 ثغرة أمنية في عام 2016، منها 58 تم اعتبارها من الثغرات الأمنية الأكثر حرجًا. وكانت الدول الثلاث الأولى التي لديها أجهزة حاسب صناعية تعرضت للهجمات الإلكترونية هي: فيتنام ما يزيد عن نسبة 66%، والجزائر ما يزيد عن نسبة 65%، والمغرب نسبة 60%.

ومن أجل حماية بيئة أنظمة التحكم الصناعية ICS من الهجمات الإلكترونية المحتملة، يوصي خبراء الأمن في شركة كاسبرسكي لاب بإجراء تقييم أمني لتحديد وسد الثغرات الأمنية، وطلب معلومات استخباراتية خارجية: إن الحصول على معلومات استخباراتية من الموردين المشهورين يساعد المؤسسات على التنبؤ بالهجمات المستقبلية على البنية التحتية الصناعية للشركة. وتدريب موظفي المؤسسات

كما يوصي الخبراء بتوفير الحماية داخل وخارج البيئة المحيطة: لابد من توفر استراتيجية أمنية مناسبة لتطوير موارد كبيرة لكشف أي هجوم والرد عليه، ولصد أي هجوم قبل أن يصل إلى أهداف بالغة الأهمية. وبتقييم وسائل الحماية المتقدمة: إن تطبيق سيناريو رفض افتراضي لأنظمة SCADA، وإجراء فحوص سلامة منتظمة لوحدات التحكم، ومتابعة الرصد من خلال شبكات متخصصة بغرض زيادة الأمن العام للشركة سوف يقلل من فرص نجاح أي هجوم، حتى في حالة العجز عن تصحيح وإزالة بعض العقد nodes الضعيفة بطبيعتها.