حلول أمنية جديدة لحماية الشركات من التهديدات المستعصية المتقدمة

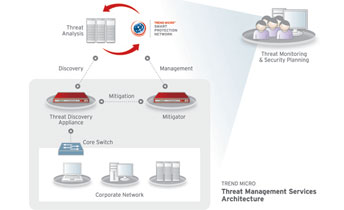

وقامت الشركة بتوسيع نطاق حلول إدارة المخاطر في الزمن الحقيقي، معلنة عن إطلاق حزمة حلول Trend Micro™ Threat Intelligence Manager وإصدار جديد كلياً من حزمة حلول Trend Micro™ Threat Management System. وبالاقتران بخدمات إدارة مكامن ضعف بيئة الحوسبة السحابية وخدمات إدارة المخاطر المتخصصة Trend Micro™ Risk Management Services، صُمِّمت الحلول الجديدة لرصد وصدّ مخاطر وآثار التهديدات المستعصية المتقدمة التي تستهدف شركة معينة.

وتتناقل وكالات الأنباء والنشرات الإخبارية منذ أشهر أخبار التهديدات المستعصية المتقدمة (APT) والأضرار الفادحة التي ألحقتها بالشركات المستهدفة. وقد أظهرت دراسة استقصائية مدى تعقيد مثل هذه الهجمات المركزة ذات المراحل المتعددة، ومنها تقرير فيريزون 2011 لاستقصاء انتهاكات البيانات المؤسسية، لاسيما وأن عملية فقدان البيانات واستكشافها واحتواء الهجمة في نهاية المطاف قد تستغرق عدّة أشهر، الأمر الذي يظهر أن الحلول الأمنية التقليدية أو المعيارية واستراتيجيات إدارة المخاطر الاعتيادية لم تعد مجدية في مواجهة مثل هذه التهديدات المستعصية والمصمَّمة للإفلات من قبضة الحلول الأمنية التقليدية.

ويتفق المحللون وخبراء الحلول الأمنية على ضرورة أن توسَّع الشركات نطاق ممارسات إدارة المخاطر المؤسسية لتتعامل مع مثل هذه التهديدات المتقدمة وغير المسبوقة. وفي هذا السياق، حثت المؤسسة البحثية والاستشارية العالمية تريند مايكرو الشركات على اعتماد منظومة أمنية تقوم على استقصاء الحركة المتدفقة عبر شبكاتها في الزمن الحقيقي، وفق ضوابط داخلية صارمة تتواءم مع الطبيعة الاحترافية للتهديدات الراهنة، مشيرة في تقرير لها إلى أن مثل هذه المنظومة ستجعل الشركة على إطلاع، أولاً بأول، بالحركة المتدفقة عبر شبكتها.

وقال جون ماديسون، المدير العام التنفيذي لوحدة أعمال مراكز البيانات في تريند مايكرو: “لقد تم تطوير الحلول المبتكرة الجديدة لتمكين الشركات حول العالم من رصد وصد التهديدات المستعصية المتقدمة بالشكل الأمثل. إذ صُمِّمت حلول إدارة التهديدات الاستباقية التي تعمل في الزمن الحقيقي لتزويد العملاء بالشفافية الكاملة على امتداد الشبكة، والتحكم بما يتدفق عبرها، وتزويدهم كذلك بمعلومات دقيقة عن التهديدات يمكن الاستناد إليها في اتخاذ التدابير اللازمة وتوفير الحماية المنيعة من مكامن الضعف المحتملة. وبفضل منهجية حماية بيئة الحوسبة السحابية وتقنية استكشاف التهديدات الفريدة وتحليلها وتقويمها بطريقة تلقائية، فسنكون قادرين على تمكين الشركات من تعزيز مناعة شبكاتها المؤسسية في وجه التهديدات الحالية والمستجدة”.

وتستخدم الهجمات المتقدمة الحالية منهجية محكمة متعدّدة المراحل لسرقة البيانات المؤسسية القيّمة وذات الخصوصية أو السرية لاستغلالها في أغراض إجرامية، عبر التحكم بنقطة نفاذ وتنزيل البرمجيات الخبيثة وتحديد النظم المستهدفة وتحميل البيانات. وفي حين أن عملية الاختراق يمكن أن تحدث بسرعة، فإن الفترة الزمنية الفاصلة بين النفاذ وعملية الاختراق الأولية قد تصل إلى ساعات وربما أيام، وأما الفترة الزمنية التي قد تستغرقها الشركة المعنية لاكتشاف ذلك واحتواء الهجمة بشكل كامل فقد تستغرق شهوراً عدة. وطوال تلك المدة تكون شبكة الشركة مستضيفة لبرمجيات متسللة هدفها الأول سرقة البيانات المؤسسية القيمة وذات الخصوصية أو السرية. وقد بات بالإمكان اليوم رصد البرمجيات الخبيثة المراوغة عند نقطة النفاذ ومن مواقع أنشطتها الشبكية وكذلك من خلال تأثيرها على النقاط النهائية ونظم الخوادم.

وتركز حلول إدارة التهديدات في الزمن الحقيقي من تريند مايكرو على تلك الأمور لتقليص مخاطر تلك الهجمات وكذلك تأثير ومدة أي هجمة فعلية عبر الآتي:

• تقليص احتمال نجاح التهديدات المستعصية المتقدمة في اختراق شبكة الشركة إلى أضيق حدود ممكنة

• تقصير الفترة الزمنية اللازمة لاكتشاف الهجمة

• تسريع عملية احتواء وتقويم الآثار المترتبة عليها