جافا سكريبت تتسبب بانتشار برمجية Locky الخبيثة لطلب الفدية

تعرضت أجهزة الحواسيب في جميع أنحاء أوروبا وأماكن أخرى خلال الأسبوع الماضي إلى حملة ضخمة من البريد الإلكتروني غير المرغوب فيه، والتي تضمنت بشكل مرفق على ملفات جافا سكريبت خبيثة تقوم بتثبيت برمجية الفدية Locky.

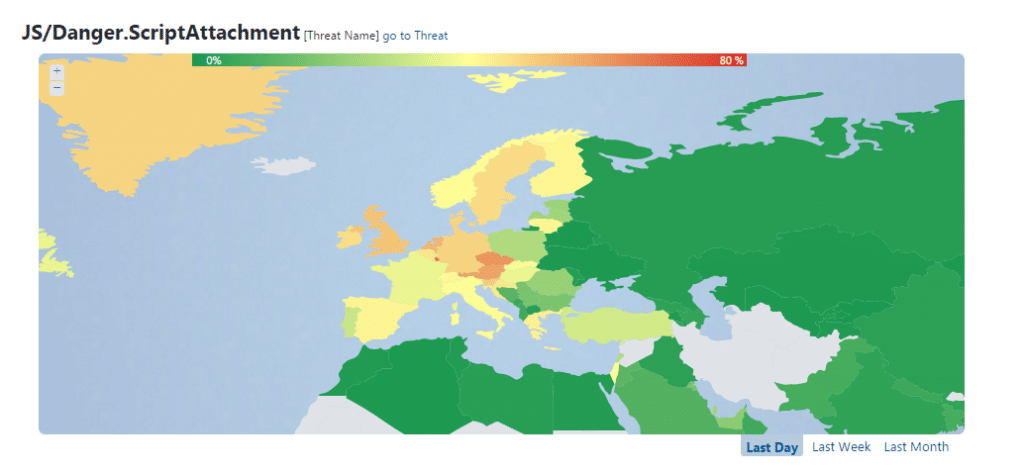

وأشارت شركة مكافحة الفيروسات ESET إلى ملاحظتها ارتفاع كمية ملفات JS/Danger.ScriptAttachment المكتشفة والتي تقوم بتحميل البرمجيات الخبيثة المكتوبة بلغة جافا سكريبت، وأضافت بأن الموجة قد بدأت يوم 22 مايو/أيار وبلغت ذروتها في 25 مايو/أيار.

وقد تأثرت العديد من البلدان في أوروبا، وقد حصلت لوكسمبورغ وفقًا لمعدلات الكشف على المعدل الأعلى بنسبة 67 في المئة، تليها جمهورية التشيك بنسبة 60 في المئة، والنمسا بنسبة 57 في المئة، وهولندا بنسبة 54 في المئة، والمملكة المتحدة بنسبة 51 في المئة.

كما أظهرت بيانات القياس عن اكتشاف معدلات تهديد كبيرة في كندا والولايات المتحدة.

ويمكن لملف JS/Danger.ScriptAttachment تثبيت برمجيات خبيثة مختلفة، ويتم في الآونة الأخيرة استخدامه للقيام بتوزيع برنامج الفدية واسع الانتشار والضرر Locky، والذي يستخدم التشفير لقفل ملفات المُستخدمين.

ولا تحتوي برمجية Locky على أي ثغرات معروفة يُمكن استخدامها لفك تشفير الملفات المشفرة، ولجأ الباحثون الأمنيون في شركة بيت ديفندر Bitdefender إلى تطوير أداة يُمكنها منع وإيقاف عدوى برمجية Locky الخبيثة.

وتقوم الأداة بإظهار جهاز الحاسب كما لو انه مصاب بالفعل ببرمجية Locky، وذلك عن طريق إضافة بعض العلامات غير الضارة والتي تقوم بخداع البرمجية وتجعلها تتوقف عن إصابة الجهاز.

وقد بدأ في وقت سابق من هذا العام استخدام ملفات الجافا سكريبت لتوزيع برمجية Locky، مما دفع شركة مايكروسوفت لنشر تنبيه حول هذا الموضوع في شهر ابريل/نيسان الماضي.

وتأتي المرفقات عادًة على شكل ملفات مضغوطة .zip تحتوي بداخلها على ملفات .js أو .jse، وتقوم هذه الملفات بتنفيذ التعلميات البرمجية المكتوبة ضمنها بشكل مباشر بدون الحاجة إلى تطبيقات إضافية.